Настройка защиты от брутфорса¶

Одна из разновидностей атак на приложения — поведенческие атаки (брутфорс атаки). По умолчанию нода Вебмониторэкс не защищает приложения от таких атак. В этой инструкции приведены шаги для настройки защиты приложений от брутфорса.

К разновидностям брутфорс атак относятся:

-

Классические брутфорс атаки: перебор паролей, перебор идентификаторов сессии, подстановка учетных данных. Такие атаки характеризуются большим количеством запросов, отправленных на типовой URL за определенный временной промежуток. При этом в запросах передаются разные значения параметров, по которым осуществляется перебор.

-

Принудительный просмотр ресурсов веб‑приложения (forced browsing). Основная характеристика этого типа атаки — множество запросов к разным эндпоинтам веб‑приложения, в ответ на которые вернулся код 404.

В процессе такой атаки злоумышленники пытаются найти директории и файлы с информацией о компонентах, конфигурациях приложения или другие скрытые ресурсы. Чаще всего злоумышленник собирает информацию о веб‑приложении с помощью принудительного просмотра ресурсов и в дальнейшем использует ее для реализации других атак на конкретные компоненты приложения.

Подробное описание брутфорса →

Ограничения в обнаружении брутфорса

Вебмониторэкс ищет признаки брутфорс атак только в следующих запросах:

- Запросы, отправленные по протоколу HTTP.

- Запросы, в которых не обнаружены признаки других типов атак. Например, запросы не считаются брутфорс атакой, если:

- В этих запросах обнаружены признаки атак на проверку данных.

- Эти запросы попадают под регулярное выражение, заданное в правиле Создать признак атаки на основе регулярного выражения.

Шаги для настройки защиты от брутфорса¶

-

Включите модуль Защита от брутфорса в план подписки на Вебмониторэкс WAF. Для этого отправьте запрос на sales@webmonitorx.ru.

-

Если нода Вебмониторэкс установлена за балансировщиком нагрузки или прокси‑сервером, настройте проброс реального IP‑адреса клиента.

-

Настройте триггер Brute force или Forced browsing.

-

Протестируйте настройки для защиты от брутфорса.

Тестирование настройки для защиты от брутфорса¶

-

Отправьте на защищенный URI количество запросов, которое превышает настроенный порог. Например, 50 запросов на

example.com/api/v1/login:for (( i=0 ; $i<51 ; i++ )) ; do curl https://example.com/api/v1/login ; done -

Если настроена реакция Добавить IP в черный список: перейдите в Консоль управления Вебмониторэкс → Списки IP → Черный список и убедитесь, что IP‑адрес источника запросов заблокирован на заданное время.

Если настроена реакция Добавить IP в серый список, проверьте секцию Списки IP → Серый список.

-

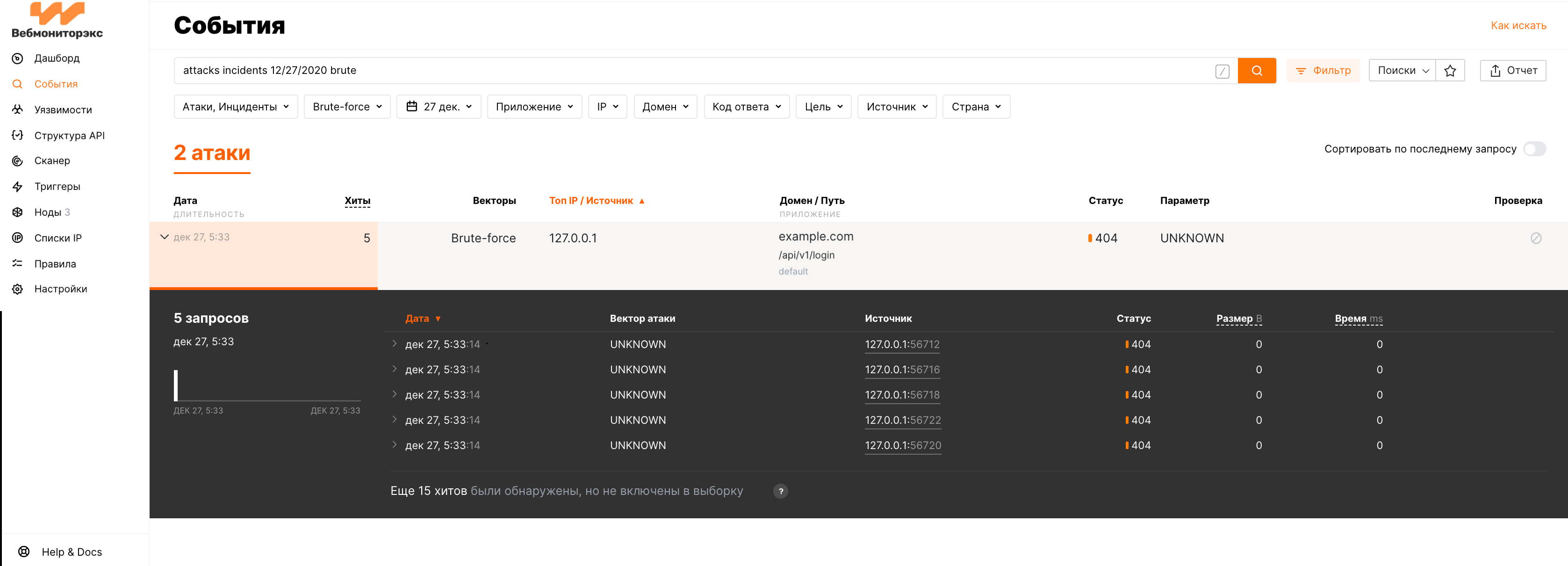

Откройте секцию События и убедитесь, что запросы отображаются в списке как атака типа brute force или forced browsing атака. Например:

Количество запросов в интерфейсе соответствует количеству запросов, которые были отправлены после срабатывания триггера (подробнее об обнаружении поведенческих атак). Если количество больше 5, к запросам применяется алгоритм семплирования и в интерфейсе отображается подробная информация только о 5 первых хитах (подробнее о применении алгоритма семплирования).

При поиске вы можете использовать фильтры, например:

dirbustдля атак типа forced browsing илиbruteдля брутфорс атак. Описание всех фильтров доступно в инструкции по использованию поиска.