Эндпоинты API¶

Публичные и внутренние эндпоинты¶

Эндпоинты, доступные из внешних сетей, являются главными объектами атак. Поэтому важно иметь возможность разделить обнаруженные эндпоинты на публичные и внутренние и просматривать публичные отдельно.

Вебмониторэкс автоматически определяет, являются ли обнаруженные эндпоинты публичным или внутренним. Эндпоинт считается внутренним, если располагается на:

-

Частном или локальном IP-адресе

-

Общем домене верхнего уровня (например: localhost, dashboard, и т.д.)

В остальных случая эндпоинт считается публичным.

По умолчанию отображается список всех (публичных и внутренних) эндпоинтов. В списке эндпоинтов вы можете просмотреть публичные и внутренние эндпоинты отдельно. Для этого нажмите Публичные или Внутренние.

Вариативные элементы в эндпоинтах¶

В эндпоинтах могут присутствовать вариативные элементы, такие как ID пользователя, например:

-

/api/articles/author/author-a-0001 -

/api/articles/author/author-a-1401 -

/api/articles/author/author-b-1401

ПроAPI Структура объединяет подобные элементы в формате {parameter_X}, так что для приведенного выше примера вместо трех эндпоинтов будет один:

/api/articles/author/{parameter_X}

Нажмите на эндпоинт, чтобы в наборе параметров посмотреть тип, автоматически определенный для вариативного параметра.

Обратите внимание, что алгоритм постоянно анализирует новый трафик. Если в определенный момент вы видите адреса, которые должны быть объединены, но этого еще не произошло, подождите. По мере поступления дополнительных данных система уточнит закономерности и объединит эндпоинты в один с нужным вариативным элементом.

Фильтрация эндпоинтов¶

Для быстрого решения ваших задач, в разделе со структурой API доступны поисковая строка и множество фильтров. С помощью них вы можете получить необходимый список эндпоинтов, например:

-

Только атакуемые эндпоинты, вы можете отсортировать их по количеству хитов.

-

Эндпоинты, которые были изменены или обнаружены за последнюю неделю и которые обрабатывают чувствительные данные. Подобные выборки помогают вам оставаться в курсе важных изменений в ваших API.

-

Эндпоинты, которые используются для загрузки данных на ваш сервер (с помощью фильтра по методам API). Такие эндпоинты — частая цель атак, поэтому должны находиться под защитой. Получив выборку, вы сможете проверить, что все эндпоинты известны вам и защищены.

-

Эндпоинты, в которых передаются банковские данные ваших клиентов. Подобная выборка позволит вам проверить, что чувствительные данные передаются на корректные эндпоинты, или обнаружить новые эндпоинты, обрабатывающие чувствительные данные. Такие эндпоинты также частая цель атак, поэтому должны быть известны и находиться под защитой.

-

Запросить эндпоинты устаревшей версии API (например, поиск по

/v1) и убедиться, что они больше не используются клиентами.

Вы также можете выгрузить отфильтрованные эндпоинты в формате OpenAPI v3 для дополнительного анализа.

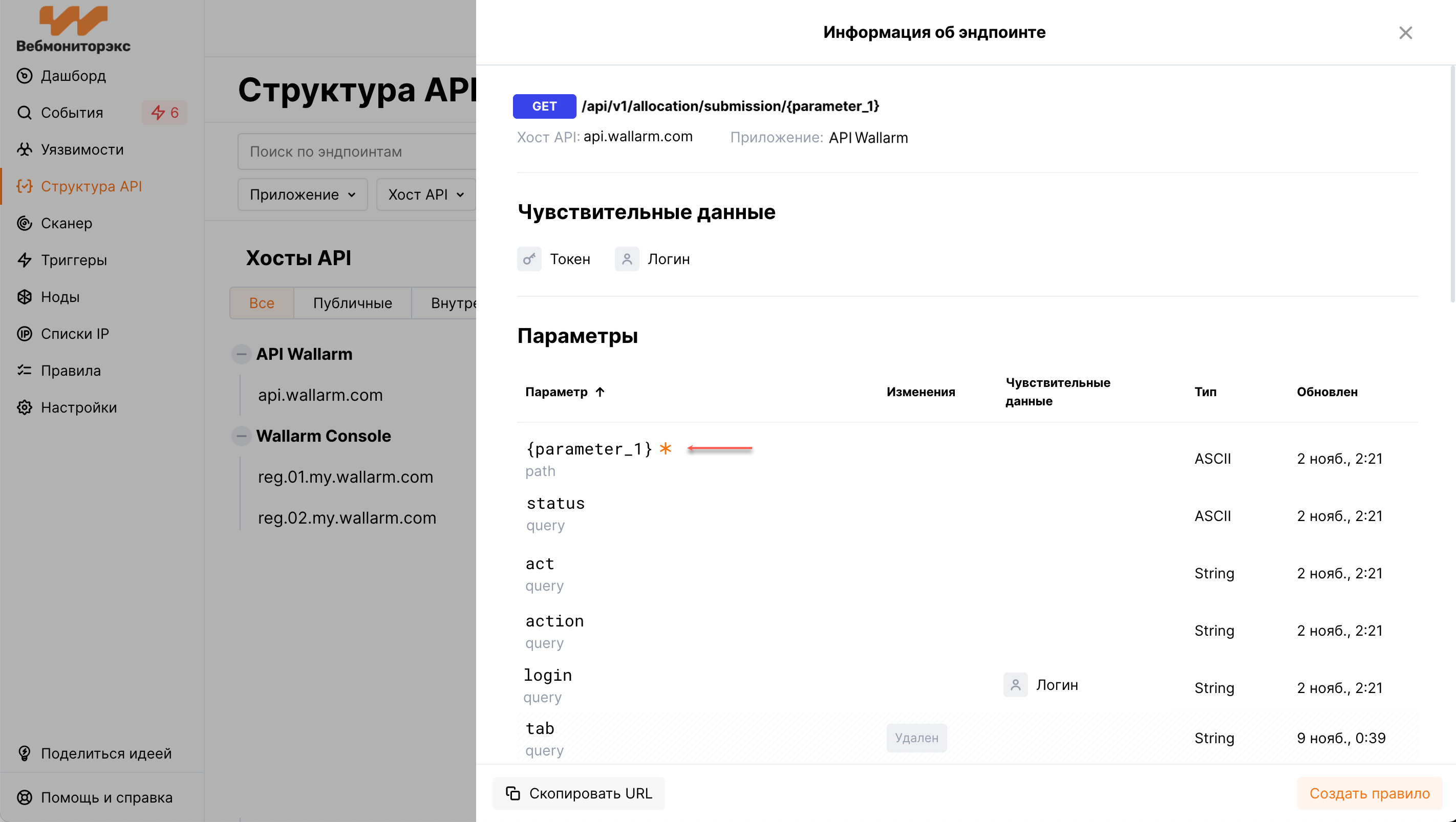

Просмотр параметров эндпоинта¶

Для каждого эндпоинта приводится детальная информация, включая список обязательных и опциональных параметров с указанием типа значения. Чтобы посмотреть набор параметров для эндпоинта, нажмите на необходимый эндпоинт в структуре API.

Для каждого параметра приведена следующая информация:

-

Имя параметра и часть запроса, в которой он передается

-

Изменения в наборе параметров (новые параметры, удаленные параметры)

-

Наличие и тип чувствительных данных в параметре, включая:

- Технические данные, например: IP-адрес или MAC-адрес

- Учетные данные, например: секретный ключ или пароль

- Финансовые данные, например: номер банковской карты

- Медицинские данные, например: номер страховки

- Персональные данные (PII), например: ФИО, номер паспорта или водительского удостоверения

-

Дата и время последнего обновления информации о параметре

-

Тип/формат данных, которые передаются в этом параметре.