Черный список IP‑адресов¶

Черный список — список IP‑адресов, которым вы не разрешаете доступ к приложениям, даже если в запросах нет признаков атак. Нода блокирует запросы с IP-адресов из черного списка в любом режиме фильтрации, если IP‑адреса не дублируются в белом списке.

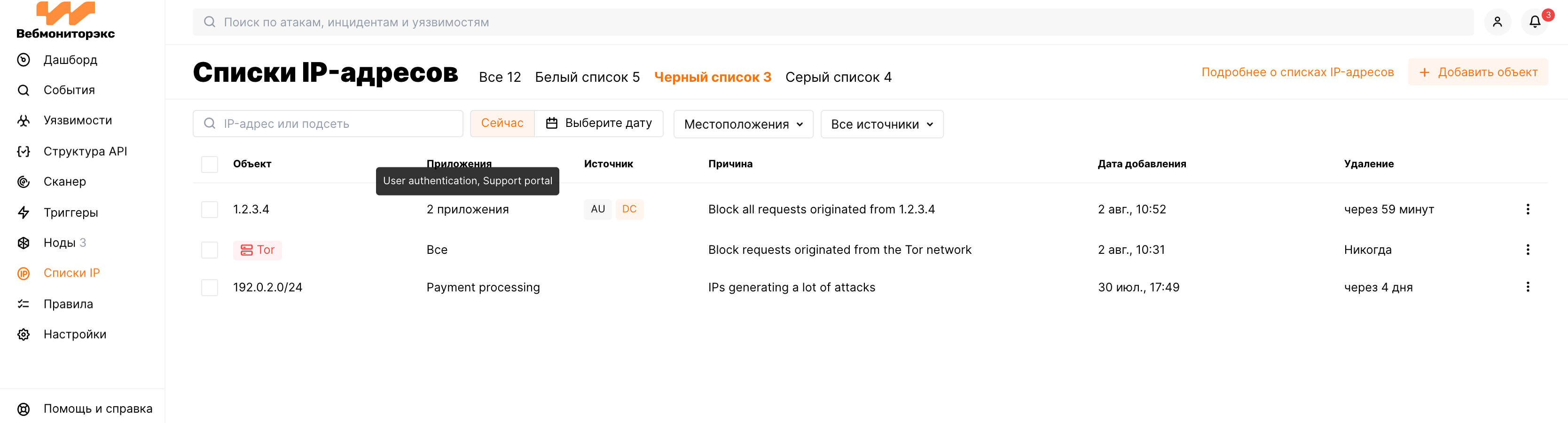

В Консоли управления Вебмониторэкс → Списки IP → Черный список вы можете управлять заблокированными IP‑адресами:

-

Добавлять отдельные IP‑адреса и подсети

-

Добавлять группы IP‑адресов, зарегистрированные в определенной стране, регионе, дата-центре, узле и т.д.

-

Настраивать время и причину хранения IP‑адреса в списке

-

Удалять IP‑адрес из списка

-

Просматривать историю изменения списка

Примеры использования черного списка IP‑адресов¶

-

Добавлять в черный список IP-адреса, с которых отправлено несколько атак подряд.

Попытка атаки ваших приложений может состоять из нескольких запросов с векторами разных типов, отправленных с одного IP‑адреса. Один из способ блокировки подобных атак — блокировка IP‑адреса источника запросов. Чтобы блокировать IP‑адрес автоматически, вы можете использовать триггер. В триггере настраиваются время блокировки IP‑адреса и порог векторов атак для срабатывания триггера.

-

Блокировка поведенческих атак.

WAF‑нода может блокировать большую часть вредоносного трафика на основе каждого запроса, в котором определяется вектор атаки. Однако для поведенческих атак, в которых каждый запрос является легитимным (например, попытки авторизоваться с парами имя пользователя и пароль), необходимо блокировать источник.

По умолчанию автоматическая блокировка источника поведенческих атак выключена. Инструкция по настройке защиты от поведенческих атак →

Добавление IP‑адреса в список¶

Добавлять IP‑адреса в черный список можно автоматически, если с IP поступает подозрительный трафик, и вручную.

Добавление IP‑адреса в список на ноде с мультиарендной опцией

Если в вашей инфраструктуре установлена нода с мультиарендной опцией (партнерская), перед добавлением IP в список необходимо переключиться на аккаунт тенанта, для которого вы добавляете IP‑адрес в список.

Триггеры для автоматического добавления IP в черный список также необходимо настраивать на уровне тенантов.

Автоматическое добавление IP-адресов (рекомендуется)¶

Добавлять IP-адреса в черный список автоматически позволяют триггеры. Они задают условия для добавления IP в список:

-

Генерирует вредоносные запросы типа

Brute force,Forced browsing,BOLA. -

Генерирует вредоносные пэйлоады разных типов с определенной частотой.

На условия, перечисленные выше, в триггерах должна быть задана реакция Добавить IP в черный список.

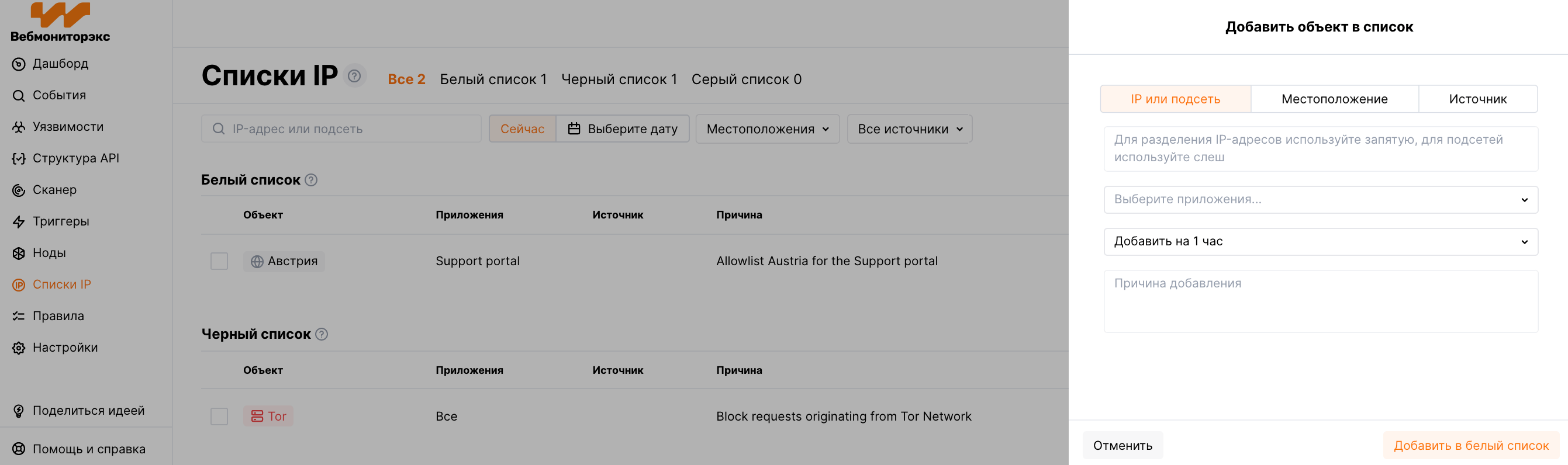

Добавление IP-адресов вручную¶

Чтобы добавить IP‑адрес в список вручную:

-

Перейдите в Консоль управления Вебмониторэкс → Списки IP → Черный список и нажмите Добавить объект.

-

В выпадающем списке выберите список, в который хотите добавить объект.

-

Укажите IP‑адрес или группу IP‑адресов, используя один из способов:

-

Введите одиночный IP‑адрес или маску подсети

Поддерживаемые маски подсетей

Максимальная поддерживаемая маска подсети для IPv6 —

/32, для IPv4 —/12. -

Выберите страну или регион (геолокацию), чтобы добавить в список все IP‑адреса, которые зарегистрированы в ней

- Выберите тип источника, чтобы добавить в список все IP‑адреса, которые ему принадлежат. Например:

- Tor для IP‑адресов узлов Tor

- Proxy для IP‑адресов публичных или веб-серверов

- Search Engine Spiders для IP‑адресов роботов поисковых систем

- VPN для IP‑адресов сетей VPN

-

-

Выберите приложения, к которым вы разрешаете или запрещаете доступ IP‑адресу или группе IP‑адресов.

-

Выберите срок, на который необходимо добавить IP‑адрес или группу IP‑адресов в список. Минимальное значение — 5 минут, максимальное — навсегда.

-

Укажите причину добавления IP‑адреса или группы IP‑адресов в список.

-

Подтвердите добавление IP‑адреса или группы IP‑адресов в список.

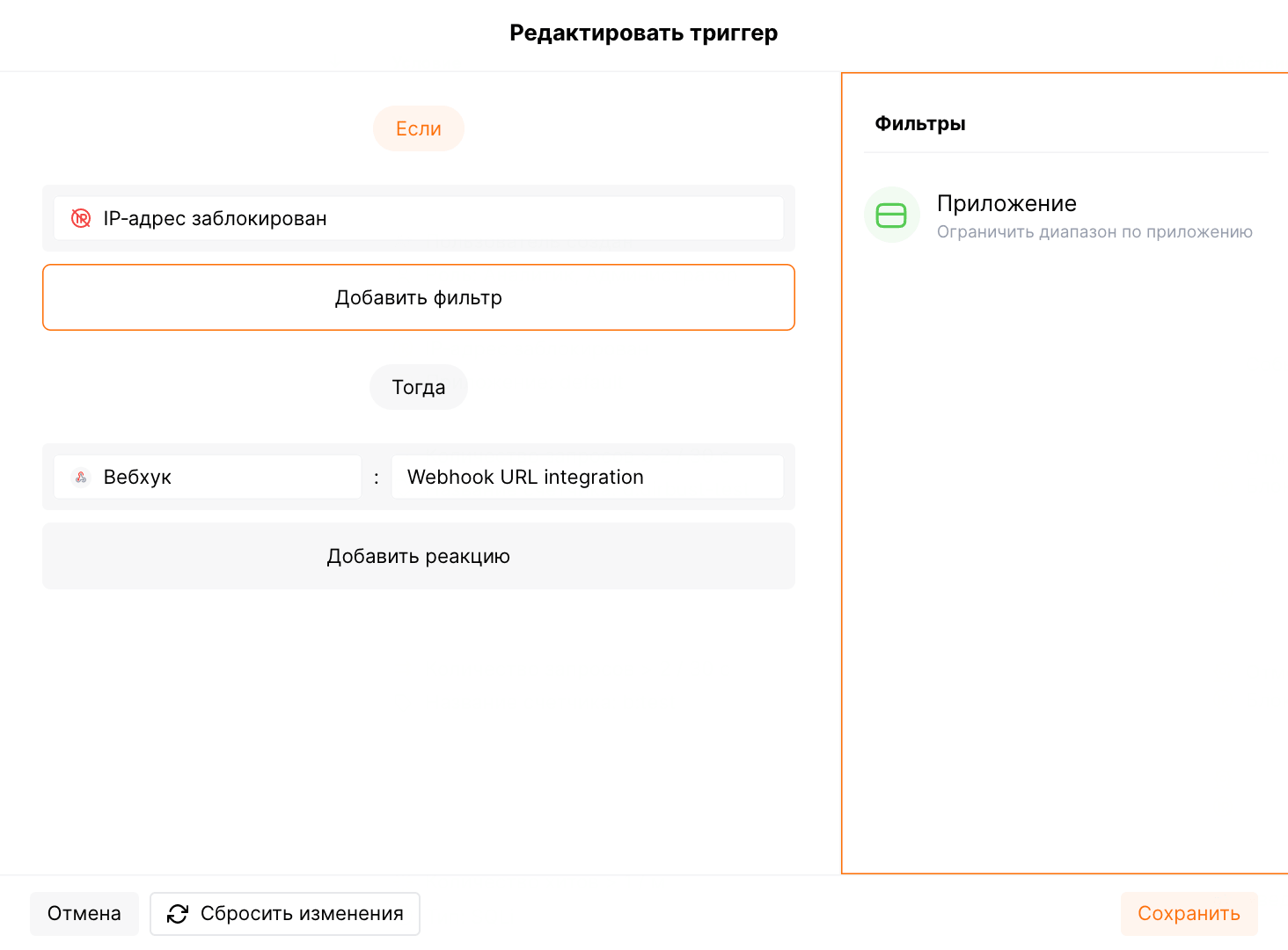

Получение уведомлений о добавлении IP в черный список¶

Вы можете получать уведомления в мессенджеры или SIEM-системы, если в черный список добавится новая запись. Чтобы включить уведомления, настройте соответствующий триггер, например:

Анализ добавленных IP‑адресов¶

Для каждого объекта, добавленного в список, в Консоли управления отображаются следующие данные:

-

Объект — IP‑адрес, подсеть, страна/регион или источник IP‑адреса, добавленные в список.

-

Приложения — приложение, к которому настроен доступ для IP‑адреса или группы IP‑адресов.

-

Источник — источник одиночного IP‑адреса или подсети:

- Страна/регион (геолокация), в которой зарегистрирован IP‑адрес или подсеть (если удалось найти данные в таких базах данных, как IP2Location)

- Тип источника, например: Proxy, Tor, облачная платформа и так далее (если удалось найти данные в таких базах, как IP2Location)

-

Причина — причина добавления IP‑адреса или группы IP‑адресов в список. Указывается при добавлении объекта вручную или генерируется автоматически, если объект добавлен в список по триггеру.

-

Дата добавления — дата и время добавления IP‑адреса в список.

-

Удаление — временной период, после которого IP‑адрес удалится из списка.

Фильтрация списка¶

Вы можете отфильтровать список IP‑адресов по параметрам:

-

IP‑адрес или подсеть, введенные в поисковой строке

-

Период, за который необходимо получить состояние списка

-

Страна или регион, в котором зарегистрирован IP‑адрес или подсеть

-

Источник, к которому принадлежит IP‑адрес или подсеть

Изменение времени нахождения IP‑адреса в списке¶

Чтобы изменить время нахождения IP‑адреса в списке:

-

Выберите необходимый IP‑адрес из списка.

-

Откройте меню IP‑адреса и нажмите Изменить время.

-

Выберите новую дату удаления IP‑адреса из списка и подтвердите действие.

Удаление IP‑адреса из списка¶

Чтобы удалить IP‑адрес из списка:

-

Выберите необходимый IP‑адрес из списка.

-

Откройте меню IP‑адреса и нажмите Удалить.

Также вы можете выбрать несколько IP‑адресов и удалить их одновременно.

Повторное добавление удаленного IP‑адреса

После ручного удаления IP‑адреса, который был добавлен в список по триггеру, повторное срабатывание триггера произойдет только по истечении половины предыдущего времени нахождения IP‑адреса в списке.

Пример с серым списком:

- IP‑адрес был автоматически добавлен в серый список на 1 час, так как с этого IP‑адреса было отправлено 4 разных вектора атаки за 1 час (согласно триггеру).

- Пользователь удалил IP‑адрес из серого списка через Консоль управления Вебмониторэкс.

- Если после удаления с IP‑адреса будут отправлены еще 4 разных вектора атаки менее чем за 30 минут, IP‑адрес не добавится в серый список.