Виртуальные патчи¶

Виртуальный патч позволяет заблокировать вредоносные запросы даже при работе в режиме мониторинга, мягкой блокировки или когда в запросе не обнаружен какой-либо из известных векторов атак. Исключение — запросы, отправленные с IP‑адресов из белого списка.

Виртуальные патчи особенно полезны, когда нет возможности быстро исправить критическую уязвимость в коде или установить необходимые обновления безопасности.

Если выбраны типы атак, то запрос будет заблокирован только в том случае, если WAF‑нода обнаружит в соответствующем параметре атаку одного из перечисленных типов.

Если выбран параметр Все запросы, то запрос будет заблокирован, если в нем присутствует выбранный параметр, даже если в нем не обнаружен вектор атаки.

Обратите внимание

Для внесения изменений в правила фильтрации требуется, чтобы пользователь прошёл аутентификацию с использованием 2FA или SSO и имел активную авторизацию в системе.

Все действия могут выполняться только с того же IP-адреса, который использовался при прохождении аутентификации.

Создание и применение правила¶

Вы можете создать и применить правило как в секции События в Консоли управления, так и в секции Правила:

-

В секции События правила создаются с предзаполненным описанием приложения или части приложения, к которой они применяются. Описание соответствует запросу, рядом с которым вы нажали кнопку Правило при анализе запроса.

Чтобы завершить создание правила, достаточно настроить тип действия правила и убедиться, что все части правила описаны корректно.

-

В секции Правила все части правила необходимо заполнить вручную.

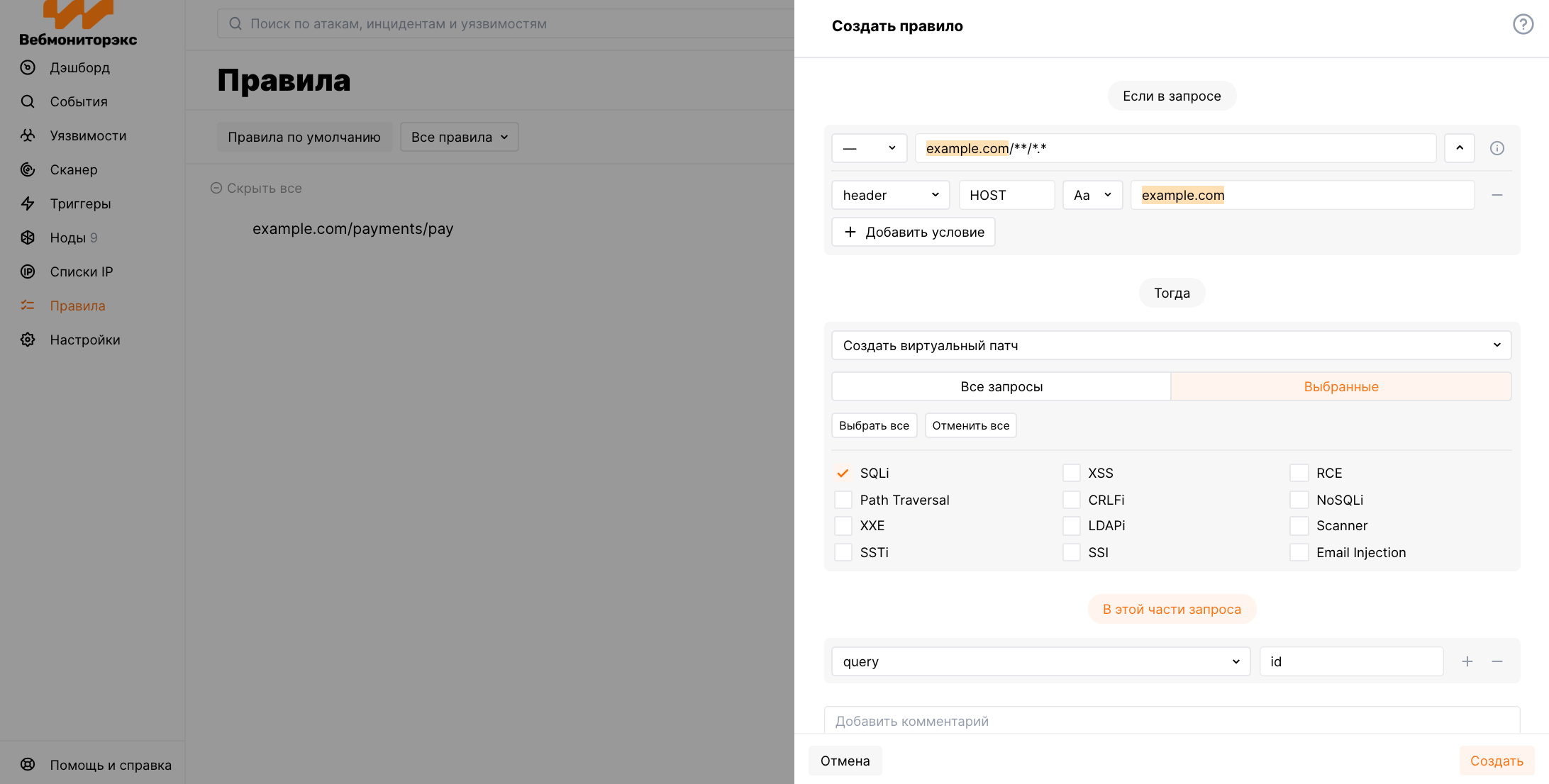

Пример — блокировка SQLi-атаки в параметре URL id¶

Если выполняются следующие условия:

-

приложение доступно на домене example.com;

-

в приложении есть SQL‑инъекция в параметре id;

-

WAF‑нода работает в режиме мониторинга;

-

необходимо блокировать эту уязвимость.

Тогда для создания виртуального патча:

-

Зайдите во вкладку Правила;

-

Найдите ветку

example.com/**/*.*и нажмите Добавить правило; -

Выберите Создать виртуальный патч;

-

Выберите тип атаки SQLi;

-

Выберите параметр QUERY и введите его значение

idпосле в этой части запроса; -

Нажмите Создать.

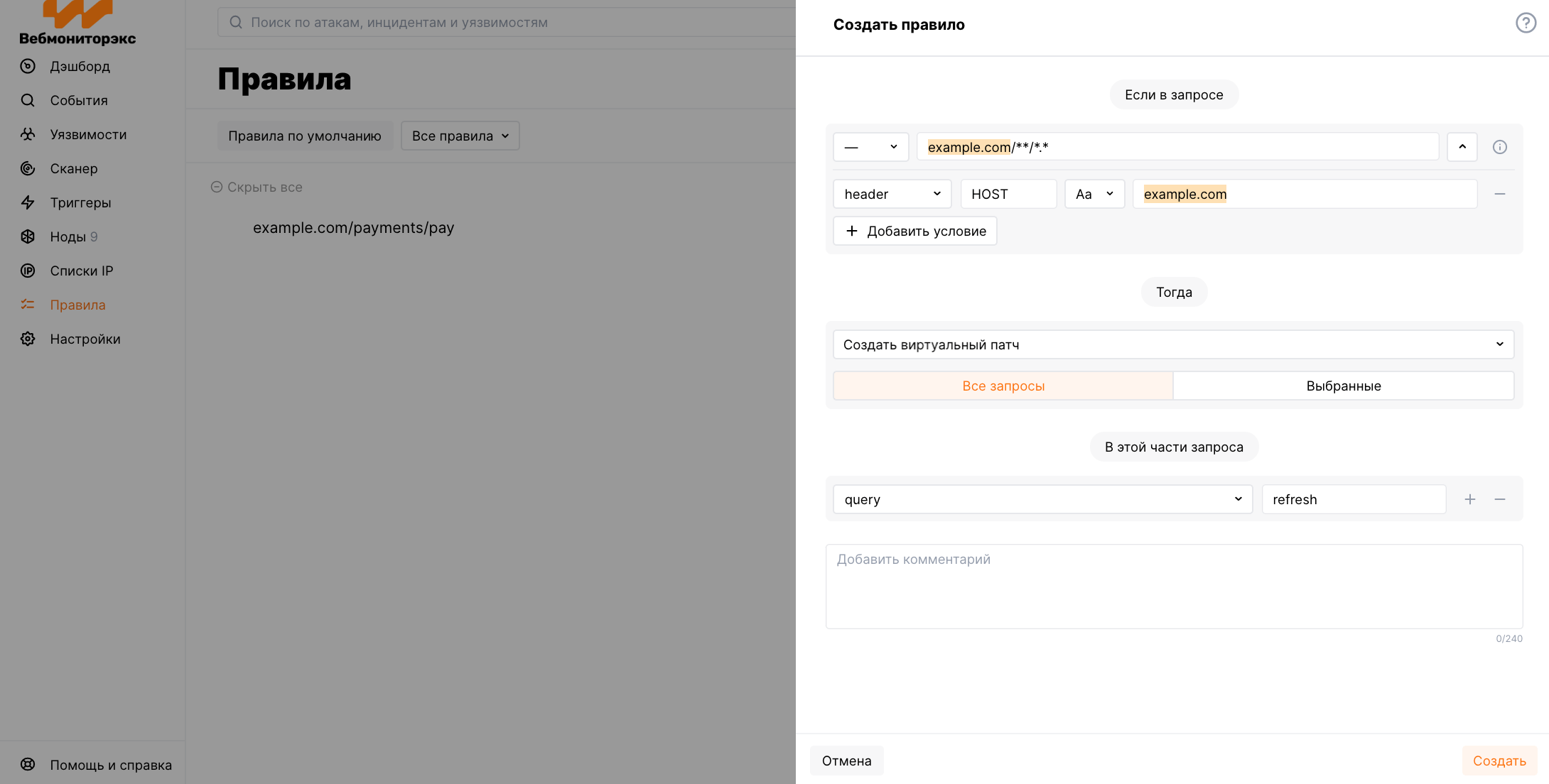

Пример - блокировать все запросы с параметром URL refresh¶

Если выполняются следующие условия

-

приложение доступно на домене example.com;

-

приложение падает при передаче параметра URL

refresh; -

необходимо блокировать эту уязвимость.

То для создания виртуального патча

-

Зайдите во вкладку Правила;

-

Найдите ветку

example.com/**/*.*и нажмите Добавить правило; -

Выберите Создать виртуальный патч;

-

Выберите Все запросы;

-

Выберите параметр QUERY и введите его значение

refreshпосле в этой части запроса; -

Нажмите Создать.