Триггеры¶

Что такое триггеры?¶

Триггеры — инструмент для кастомизации уведомлений и реакций на события в системе. С помощью триггеров вы можете:

-

Получать сообщения о важных событиях в корпоративные мессенджеры, системы управления инцидентами и SIEM‑системы

-

Блокировать IP‑адреса, с которых отправлено большое количество запросов или векторов атак

-

Идентифицировать поведенческие атаки по количеству запросов на конкретные эндпоинты

-

Оптимизировать список событий путем группировки хитов с одинаковыми IP‑адресами источника в одну атаку

Вы можете самостоятельно настроить все компоненты триггера:

-

Условие: событие в системе, для которого настраивается реакция. Например: получение определенного количества атак, блокировка IP‑адреса или добавление нового пользователя в аккаунт.

-

Фильтры: детали условия. Например: тип атаки.

-

Реакция: действие, которое необходимо выполнить при соблюдении условия и фильтров. Например: отправка уведомления в Telegram или другую систему из интеграций, блокировка IP‑адреса или отметка о брутфорсе.

Триггеры настраиваются в Консоли управления Вебмониторэкс в разделе Триггеры. Раздел доступен только пользователям с ролью Администратор, Глобальный администратор, либо с ролью, имеющей соответствующие полномочия.

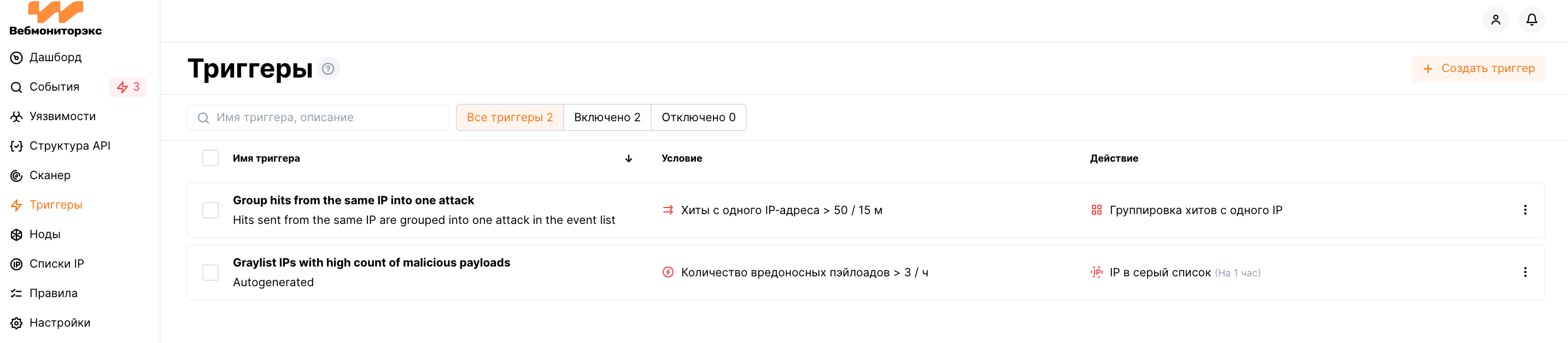

Вебмониторэкс преднастраивает несколько триггеров для оптимальных обработки трафика и выгрузки атак.

Преднастроенные триггеры (триггеры по умолчанию)¶

В новых аккаунтах компаний есть следующие преднастроенные триггеры (триггеры по умолчанию):

-

Группировать в одну атаку хиты, отправленные с одного IP-адреса

Триггер группирует все хиты с одинаковым IP-адресом источника в одну атаку в списке событий. Это оптимизирует список событий и может ускорить анализ атак.

Триггер срабатывает, если с одного IP-адреса поступило более 50 хитов за 15 минут. В атаку группируются только хиты, отправленные после превышения порога.

Хиты могут иметь разные типы атак, вредоносные пэйлоады и URL. Поэтому активная проверка атаки и возможность отметить атаку как ложную будут недоступны. Возможность отметить отдельный хит как ложный остается доступна.

Параметры атаки с несколькими значениями будут отмечены в списке событий тегом

[multiple]. Триггер не срабатывает на хиты с типами атак Brute force, Forced browsing, Resource overlimit, Data bomb или Virtual patch. -

Добавить IP в серый список на 1 час, если с IP отправлено более 3 разных вредоносных пэйлоадов за 1 час

Серый список предназначен для "подозрительных" IP-адресов. В отличие от черного спсика, нода блокирует только вредоносные запросы с IP-адресов из серого списка, а легитимные пропускает. Использование серого спика позволяет снижать ложные срабатывания.

Срабатывание триггера не зависит от режима ноды, поэтому IP-адреса будут добавляться в серый список в любом режиме.

Однако, нода анализирует серый список только в одном режиме - мягкой блокировки. Чтобы блокировать атаки с IP-адресов из серого списка, необходимо переключить ноду в режим мягкой блокировки. Перед переключением режима внимательно изучите его поведение.

-

Регистрировать слабые JWT как уязвимости

JSON Web Token (JWT) — распространенный стандарт аутентификации для безопасного обмена данными между такими ресурсами, как API. Компрометация JWT — частая цель злоумышленников, так как взлом механизмов аутентификации предоставляет им полный доступ к веб-приложениям и API. Чем слабее JWT, тем выше вероятность его компрометации.

Этот триггер включает поиск слабых JWT во входящих запросах. Если в значительном количестве входящих запросов обнаружены слабые JWT, Вебмониторэкс регистрирует соответствующую уязвимость.

Триггеры работают на всем трафике в рамках аккаунта компании, но вы можете изменять настройки.